はじめに

Let’s Encryptからメールに書かれていた問題の9月30日になった。

今日の事をすっかり忘れてしまっていたのであるが、ログ解析ソフトをみると、

Let’s Encryptからメールが届いた。なんのこっちゃ のアクセスが本日、急上昇している。

といっても、週間ランキングに入るまでには至っていない。

そういえば、今日は問題の9月30日、だからアクセスが急上昇しているのか?

とあたりを付けた。

証明書の確認をしてみる

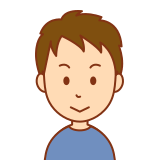

9月30日時点の証明書のパス

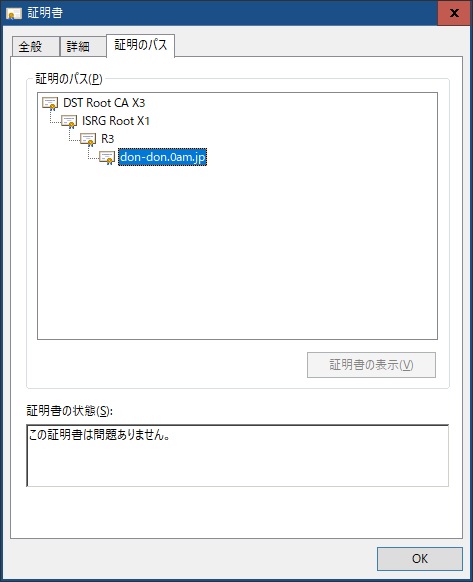

6月9日頃の証明書のパス

私の予想していたものとは少し違っていた

一部は、ある程度予想された通りだったが、ほとんどが私が予想した物とは異なっていた。

前の記事では以下のように予想、想定していた。

現状、今までは

- おっさんの自宅サーバーは中間CA:Let’sEncripyによって証明されている。

- 中間CA:Let’sEncripyはDSTルートCA X3 によって証明されている。

今後は、

- DST ルート CA X3 は 2021 年 9 月 30 日に証明書の期限切れになる。

- 2021 年 9 月 30 日以降(または、その日より前)より新しいルート証明書(ISRGルートX1)が発行される。

DST ルート CA X3 は 2021 年 9 月 30 日でも使用(期限切れになっていない?)されている

2021 年 9 月 30 日以降(または、その日より前)より新しいルート証明書(ISRGルートX1)として扱われているようにも見える。

ISRGはISRG Root X1と表示されており、ルートCAとして扱われているようにも見える。

ただ、さらに上位にDST ルート CA X3が存在している。

なんか理屈に合わず矛盾しているような感じだ。

証明書の階層構造をよーくみるとISRGは

よーくみるとISRGにはCA(認証局)の文字は無く配下にR3(Let’s Encrypt)がある。R3が格下げられたような形態のようにも見える。

しかしISRGにはRootの文字があり権威のある認証局のようにも見える。

なんか、どっちつかずのようなISRG Root X1 である。

Let’s Encryptのドキュメントには「1つの重要な例外がある」と書かれている。

「DSTルートCA X3からの特別なクロスサインのおかげで」と言う文言がこのどっちつかずに該当するのだろうか?

1つの重要な例外があります:ISRGルートX1を信頼していない古いAndroidデバイスは、そのルートの有効期限を過ぎて拡張するDSTルートCA X3からの特別なクロスサインのおかげで、Let’s Encryptで動作し続けます。この例外は、Android でのみ機能します。

引用 https://letsencrypt.org/docs/dst-root-ca-x3-expiration-september-2021/

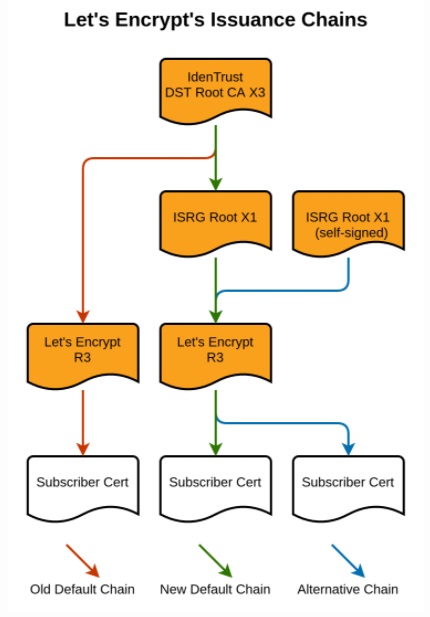

こんな概念図がありました。これを見ると、現時点のdon-don.0am.jpの証明書のパスは図の緑のライン=New Default Chainと合致している。

より引用

以上、今わかっていることはこんな感じだ。

特に自宅サーバー管理者側から何かアクションを起こす必要はなく、認証局のパスが自動的に変更されるという事のようだ。

コメント

>今日の事をすっかり忘れてしまっていたのであるが、ログ解析ソフトをみると、

>Let’s Encryptからメールが届いた。なんのこっちゃ のアクセスが本日、急上昇している。

>といっても、週間ランキングに入るまでには至っていない。

10月1日現在、当ブログの今週のトレンド・ランキングで7位にランク・インしてきました。

9月30日時点では、ランキング圏外でした。