自身のサイトのアクセス解析ソフトでどんなページがアクセスされてるかを確認していると

/?author=1

と言うのを度々見かける事がある。

何だろうと以前から気にはなっていたのだが、調べてみると、不正ログインの可能性が高い。

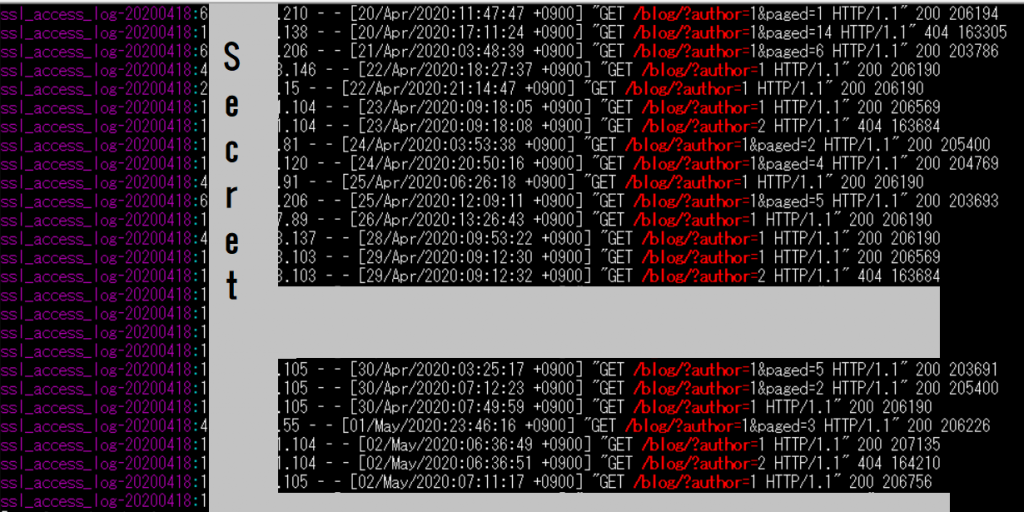

現状把握

自身のサイトのセキュリティーの甘さを暴露する羽目になるかもしれませんが、/?author= のアクセスだけをgrepコマンドで抽出すると2/28~本日までで123件出てきた。

logでHTTP STATUSコードが200=OK,成功 が気になる。

wordpressのユーザーIDは1から始まり自動でナンバリングされているようだ。

なので、ユーザー名がわからなくても?author=1と入力するとWordpressの管理者としてログインできてしまう場合があるらしい?。ハッカーはこの脆弱性を突いて、管理者になりすまし悪さをしようとする。

このサイトの場合?author=1と入力するとTOPページが表示された。管理画面が表示されるという、恐れていた状態ではなかったので、ちょっと一安心。

対策

不正ログイン監視プラグインを導入

許容可能なログイン失敗回数を設定出来たり、複数回ログインに失敗した場合一定期間ログインできない用意するなどの機能がある。

別の自分のサイトでログイン監視アプリをインストールしている。うろ覚えのパスワードを入力し、このロックアウト機能に引っ掛かり数十分間待ちぼうけになったことがある。パスワードの入力は慎重に!と改めて自覚した。

ログインパスワードの強化

WordPressインストール時のユーザ名というとadminが一般的になっており、ハッカーはユーザー名はすぐに突破してしまい、残るはパスワードを突破すればログインできてしまう。

またニックネームからユーザー名を推測されたりすることも少なくない。そのためパスワードはなるべく強力にしておいた方が良い。

パスワードの桁数を10文字以上に増やしたり、大文字と小文字を混在したり、特殊記号を使ったりなど。

コメント